| · | 04.06.2024 | Возможность управления модемами миллионов абонентов ISP Cox без аутентификации (14 +8) |

|

Клиент Cox Communications, третьего по величине провайдера кабельного телевидения в США и одного из крупнейших операторов широкополосного доступа, насчитывающего 6.5 млн абонентов, опубликовал результаты экспериментов с используемым провайдером внутренним Web API, доступным для внешних запросов и применяемым, среди прочего, для доступа службы поддержки к абонентским модемам и базе пользователей. Оказалось, что зная лишь MAC-адрес абонентского устройства можно получить полный контроль над модемом, позволяющий изменять настройки и выполнять любые команды на модеме. По сути, любой атакующий может получить доступ к модему, аналогичный инженерному доступу, который получает служба поддержки оператора связи.

Примечательно, что MAC-адрес абонентского устройства можно узнать через обращение к публичному Web API без прохождения аутентификации, используя функцию поиска абонентов, например, через выборку по email или номеру учётной записи (перебирая номера можно последовательно выгрузить данные о клиентах). Помимо MAC-адреса выводятся и другие сведения об абоненте, включая адрес, телефон, ФИО и email. Вся информация доступна для запросов из внешней сети без аутентификации. При этом информацию можно не только получить, но и изменить. Всего публично доступный API насчитывает более 700 обработчиков, среди которых многие реализуют операции по администрированию. Для верификации передачи команд и настроек на модемы пользователей использовался зашифрованный параметр, но функции для шифрования были найдены в одном из скриптов на языке JavaScript, отдаваемых сайтом webcdn-business.cox.com. Ключ для шифрования удалось определить установив на эти функции точку останова в JavaScript-отладчике браузера во время регистрации на сайте myaccount-business.cox.com. Ключ для шифрования формировался с использованием MAC-адреса, идентификатора устройства и номера учётной записи пользователя, а также нескольких вспомогательных параметров, таких как модель устройства и вид доступа. Сценарий атаки сводится к поиску жертвы через публичный Web API, используя запрос по имени, номеру телефона, email или номеру учётной записи. Далее атакующий обращается к Web API для выгрузки полного набора персональных данных абонента, используя UUID, полученный при поиске на первом этапе. Используя MAC-адрес модема, указанный среди данных об абоненте, атакующий может посмотреть список подключённых к модему устройств, поменять любые параметры на модеме, запросить пароль, используемый для подключения к Wi-Fi, и выполнить любые команды на устройстве, что можно применить, например, для организации анализа или перенаправления трафика пользователя.

| ||

|

Обсуждение (14 +8) |

Тип: Проблемы безопасности |

| ||

| · | 04.06.2024 | Первый стабильный релиз СУБД DuckDB (15 +9) |

|

После шести лет разработки представлен выпуск СУБД DuckDB 1.0, позиционируемой как вариант SQLite для аналитических запросов. DuckDB сочетает такие свойства SQLite, как компактность, возможность подключения в форме встраиваемой библиотеки, хранение БД в одном файле и удобный CLI-интерфейс, со средствами и оптимизациями для выполнения аналитических запросов, охватывающих значительную часть хранимых данных, например, выполняющих агрегирование всего содержимого таблиц или слияние нескольких больших таблиц. Код проекта написан на языке C++ и распространяется под лицензией MIT.

Версия 1.0 отмечена как первый стабильный релиз проекта, при подготовке которого основное внимание было уделено повышению стабильности, а не наращиванию функциональности. В новой версии также закреплена фиксация формата хранения данных, для которого начиная с прошлого выпуска обеспечивается обратная совместимость. В последующих выпусках разработчики намерены более осторожно относиться к добавлению новых возможностей и заботиться о сохранении совместимости между выпусками, а также стабилизации диалекта SQL и C API. Если в будущем потребуется изменение семантики SQL разработчики заранее опубликуют предупреждение о грядущих изменениях и предоставят обходные пути для сохранения работоспособности существующего кода. DuckDB поддерживает расширенный диалект языка SQL, включающий дополнительные возможности для обработки очень сложных и длительно выполняемых запросов. Например, возможно использование сложных типов (массивы, структуры, объединения), а также выполнение произвольных и вложенных коррелирующих подзапросов. Поддерживается одновременное выполнение нескольких запросов, выполнение запросов напрямую из файлов в формате CSV и Parquet. Доступна поддержка импорта из СУБД PostgreSQL. Помимо кода оболочки из SQLite проектом используется вынесенный в отдельную библиотеку парсер из PostgreSQL, компонент Date Math из MonetDB, своя реализация оконных функций (на базе алгоритма Segment Tree Aggregation), обработчик регулярных выражений на основе библиотеки RE2, собственные оптимизатор запросов, MVCC-механизм управления одновременным выполнением заданий (Multi-Version Concurrency Control), а также векторизированный движок выполнения запросов на базе алгоритма Hyper-Pipelining Query Execution, позволяющий в одной операции разом обрабатывать большие наборы значений.

| ||

|

Обсуждение (15 +9) |

Тип: Программы |

| ||

| · | 04.06.2024 | Компания Canonical опубликовала монолитный дистрибутив Ubuntu Core 24 (30 +1) |

|

Компания Canonical представила релиз Ubuntu Core 24, компактного варианта дистрибутива Ubuntu, адаптированного для применения на устройствах интернета вещей (IoT), в контейнерах, потребительском и промышленном оборудовании. Ubuntu Core поставляется в форме неделимого монолитного образа базовой системы, в котором не применяется разбивка на отдельные deb-пакеты. Образы Ubuntu Core 24, состав которых синхронизирован с пакетной базой Ubuntu 24.04, подготовлены для систем x86_64 и ARM64 (в анонсе также заявлена поддержка RISC-V, но сборки пока недоступны). Время сопровождения выпуска составит 12 лет.

Ubuntu Core служит основой для запуска дополнительных компонентов и приложений, которые оформляются в виде самодостаточных надстроек в формате snap. Компоненты Ubuntu Core, включая базовую систему, ядро Linux и системные надстройки, также поставляются в формате snap и управляются инструментарием snapd. Технология Snappy даёт возможность сформировать образ системы как единое целое, без разбиения на отдельные пакеты. Вместо поэтапного обновления на уровне отдельных deb-пакетов в Ubuntu Core применяется механизм атомарного обновления snap-пакетов и базовой системы, по аналогии с Fedora Atomic, ChromeOS, Endless и openSUSE Leap Micro. При обновлении базового окружения и snap-пакетов имеется возможность отката состояния до прошлой версии, в случае проблем, выявленных после обновления. Для обеспечения безопасности каждый компонент системы верифицируется по цифровой подписи, что позволяет защитить дистрибутив от внесения скрытых модификаций или установки непроверенных snap-пакетов. Поставляемые в формате Snap компоненты изолируются при помощи AppArmor и Seccomp, что создаёт дополнительный рубеж для защиты системы в случае компрометации отдельных приложений. Базовая система включает только минимальный набор необходимых приложений, что не только позволило уменьшить размер системного окружения, но и положительно сказалось на безопасности за счёт уменьшения возможных векторов для атак. Базовая файловая система монтируется в режиме только для чтения. Имеется возможность использования шифрования данных на накопителе с использованием TPM. Обновления выпускаются регулярно, доставляются в режиме ОТА (over-the-air) и синхронизированы с составом Ubuntu 24.04. Для минимизации трафика обновления поставляются в сжатом виде и включают только изменения, относительно прошлого обновления (delta-обновления). Автоматизация установки обновлений решает проблемы с поддержанием безопасности системы при использовании на встраиваемых устройствах. Благодаря логическому отделению базовой системы от приложений, поддержанием кодовой базы Ubuntu Core в актуальном виде занимаются разработчики Ubuntu, а об актуальности дополнительных приложений заботятся разработчики приложений. Подобный подход позволяет снизить затраты на сопровождение продуктов, программное окружение которых построено на основе Ubuntu Core, так как их производителям не требуется заниматься выпуском и доставкой системных обновлений и достаточно сосредоточить внимание только на своих специфичных компонентах. Основные новшества:

| ||

|

Обсуждение (30 +1) |

Тип: Программы |

| ||

| · | 04.06.2024 | Выпуск системы мониторинга Zabbix 7.0, поменявшей лицензию на AGPL (32 +13) |

|

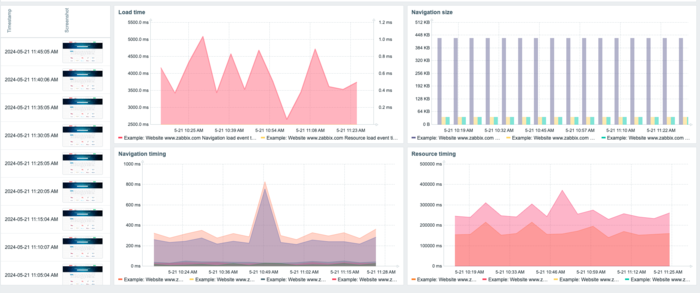

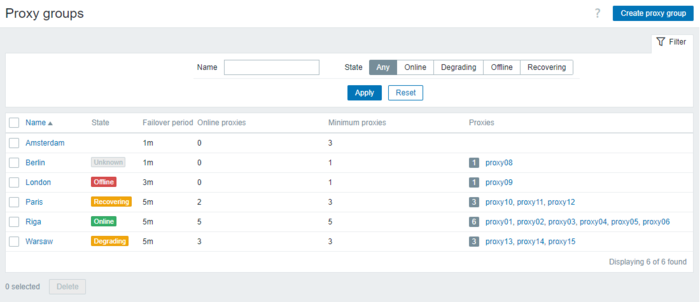

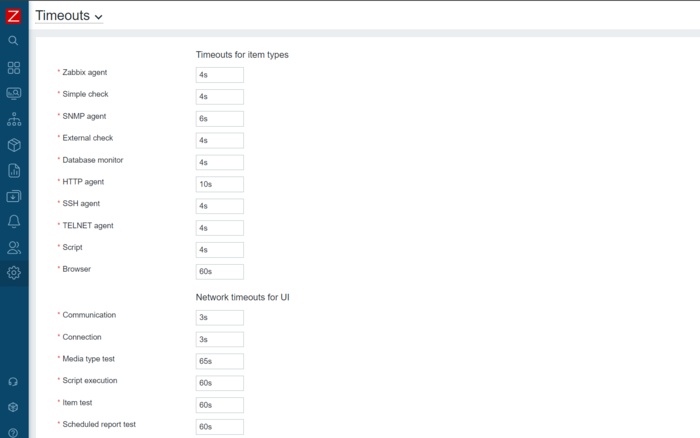

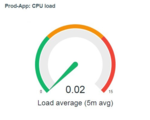

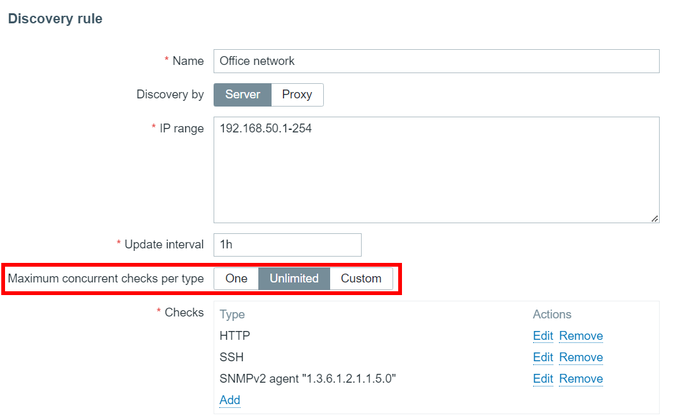

Состоялся релиз открытой системы мониторинга Zabbix 7.0, который отнесён к версиям с расширенным сроком официальной поддержки (LTS). Zabbix - универсальная система для мониторинга производительности и доступности серверов, инженерного и сетевого оборудования, приложений, баз данных, систем виртуализации, контейнеров, ИТ-сервисов, веб-сервисов, облачной инфраструктуры.

Система реализует полный цикл от сбора данных, их обработки и преобразования, анализа этих данных для обнаружения проблем, и заканчивая хранением этих данных, визуализацией и рассылкой оповещений с использованием правил эскалаций. Также система предоставляет гибкие возможности расширения методов сбора данных и оповещений, а также возможности автоматизации через мощный API. Единый веб-интерфейс реализует централизованное управление конфигурациями мониторинга и ролевым распределением прав доступа различным группам пользователей. Начиная с версии 7.0 код проекта распространяется под лицензией AGPLv3, вместо лицензии GPLv2. Особенностью лицензии AGPLv3 является введение дополнительных ограничений для приложений, обеспечивающих функционирование сетевых сервисов. При использовании AGPL-компонентов в работе сетевых сервисов, разработчик обязан предоставить пользователю исходный код всех внесённых в эти компоненты изменений, даже если лежащее в основе сервиса программное обеспечение не распространяется и используется исключительно во внутренней инфраструктуре для организации работы сервиса. Кроме того лицензия AGPLv3 совместима только с GPLv3, что приводит к лицензионному конфликту с приложениями, поставляемыми под лицензией GPLv2, например, поставка библиотеки под AGPLv3 требует от всех использующих данную библиотеку приложений распространения кода под лицензией AGPLv3 или GPLv3. Официальные пакеты подготовлены для Linux-дистрибутивов Alma Linux, CentOS, Debian, OpenSUSE, Oracle Linux, Raspberry Pi OS, RedHat Enterprise Linux, Rocky Linux, SUSE Linux Enterprise Server, Ubuntu; систем виртуализации на базе VMWare, VirtualBox, Hyper-V, XEN; Docker; OpenStack Nova. Предоставлена возможность быстрой установки Zabbix в облачных платформах AWS, Azure, Google Cloud, Digital Ocean, IBM/RedHat Cloud, Oracle Cloud и Yandex Cloud. Для перехода с более ранних версий необходима лишь установка новых бинарных файлов (сервера и прокси) и нового интерфейса (Zabbix автоматически проведёт процедуру обновления, установка новых агентов не требуется). Основные улучшения версии 7.0 LTS:

| ||

|

Обсуждение (32 +13) |

Тип: Программы |

| ||

| · | 04.06.2024 | Релиз FreeBSD 14.1 с улучшенным звуковым стеком и поддержкой cloud-init (160 +19) |

|

После шести месяцев разработки сформирован релиз FreeBSD 14.1. Установочные образы подготовлены для архитектур amd64, i386, powerpc, powerpc64, powerpc64le, powerpcspe, armv7, aarch64 и riscv64. Дополнительно подготовлены сборки для систем виртуализации (QCOW2, VHD, VMDK, raw) и облачных окружений Amazon EC2, Google Compute Engine и Vagrant.

Основные изменения:

| ||

|

Обсуждение (160 +19) |

Тип: Программы |

| ||

| · | 04.06.2024 | В Android-платформе GrapheneOS появилась возможность создания деструктивного PIN-кода (79 +29) |

|

В очередном обновлении защищённой мобильной платформы GrapheneOS 2024053100 появилась функция экстренной блокировки данных на устройстве. Пользователю предоставлена возможность задания дополнительного пароля и PIN-кода, ввод которых приведёт к очистке всех ключей в аппаратных хранилищах, включая ключи, используемые для шифрования данных на накопителе, а также к очистке eSIM и перезагрузке. Таким образом, в случае оказания давления на пользователя и его принуждения к разблокировке экрана или при появлении угрозы попадания смартфона не в те руки, владелец устройства может ввести деструктивный PIN-код и блокировать данные без возможности восстановления доступа.

Проект GrapheneOS развивает ответвление от кодовой базы Android (AOSP, Android Open Source Project), расширенное и изменённое для усиления безопасности и обеспечения конфиденциальности. Официально поддерживается большинство актуальных устройств Google Pixel (Pixel 4/5/6/7/8, Pixel Fold, Pixel Tablet). Наработки проекта распространяются под лицензией MIT. В состав включены многие экспериментальные технологии, связанные с усилением изоляции приложений, детальным управлением доступом, блокированием проявления типовых уязвимостей и усложнением работы эксплоитов. Например, в платформе применяется собственная реализация malloc и модифицированный вариант libc с защитой от повреждения памяти, а также более жёсткое разделение адресного пространства процессов. Вместо JIT в Android Runtime применяется только упреждающая (AOT, ahead-of-time) компиляция. В ядре Linux включены многие дополнительные механизмы защиты, например, в slub добавляются канареечные метки для блокирования переполнения буферов. Для усиления изоляции приложений задействованы SELinux и seccomp-bpf. Имеется возможность выборочного предоставления доступа отдельным приложениям к сетевым операциям, датчикам, адресной книге и периферийным устройствам (USB, камере). По умолчанию запрещено получение сведений о IMEI, MAC-адресе, серийном номере SIM-карты и других аппаратных идентификаторах. Чтение из буфера обмена разрешено только приложениям, в которых в данный момент активен фокус ввода. Включены дополнительные меры для изоляции связанных с Wi-Fi и Bluetooth процессов и предотвращения утечек в результате беспроводной активности. Многие из разработанных в рамках проекта механизмов усиления безопасности перенесены в основную кодовую базу Android. В GrapheneOS применяется криптографическая верификация загружаемых компонентов и расширенное шифрование данных на уровне файловых систем ext4 и f2fs (данные шифруются при помощи AES-256-XTS, а имена файлов - AES-256-CTS c использованием HKDF-SHA512 для генерации отдельного ключа для каждого файла), а не блочного устройства. Данные в системных разделах и в каждом профиле пользователя шифруются разными ключами. Используются доступные аппаратные возможности для ускорения операций шифрования. На экране блокировки отображается кнопка завершения сеанса, после нажатия которой ключи для расшифровки сбрасываются и хранилище переводится в неактивированное состояние. Имеется настройка для запрета установки дополнительных приложений в выбранных профилях пользователей. Для защиты от подбора паролей задействована система задержек, зависящих от числа неудачных попыток (от 30 секунд до 1 дня). В состав GrapheneOS принципиально не включаются приложения и сервисы Google, а также альтернативные реализации сервисов Google, такие как microG. При этом имеется возможность установки сервисов Google Play в отдельном изолированном окружении, не имеющем специальных привилегий. Проектом также развивается несколько собственных приложений, сфокусированных на защите информации и приватности. В частности, предлагаются браузер Vanadium на базе Chromium и модифицированный вариант движка WebView, защищённый PDF-просмотрщик, межсетевой экран, приложение Auditor для верификации устройств и выявления вторжений, приложение для работы с камерой, нацеленное на обеспечение конфиденциальности, и система создания шифрованных резервных копий Seedvault.

| ||

|

Обсуждение (79 +29) |

Тип: К сведению |

| ||

| · | 03.06.2024 | Лидер SerenityOS сложил с себя полномочия и основал форк браузера Ladybird (107 +16) |

|

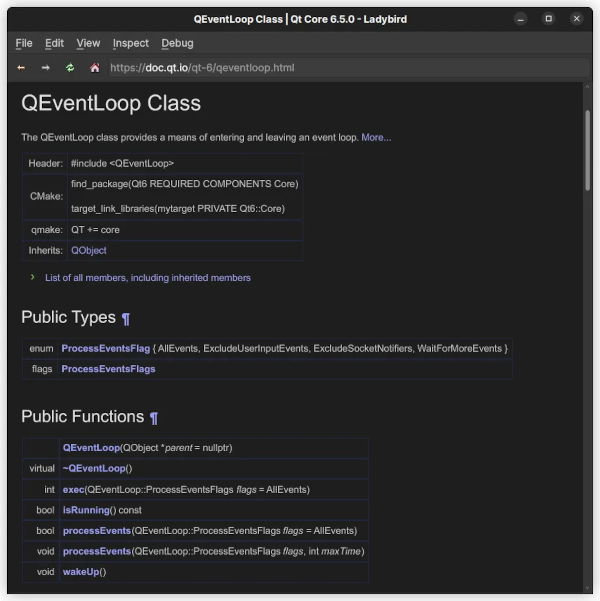

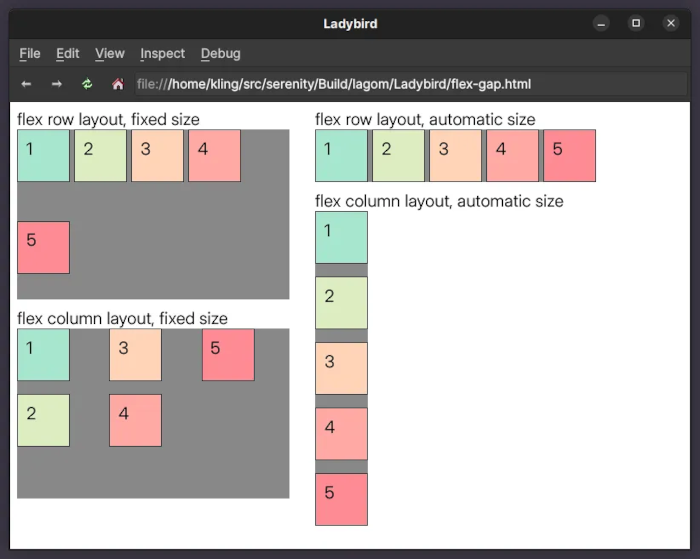

Андреас Клинг (Andreas Kling), создатель операционной системы SerenityOS, объявил о снятии с себя полномочий "великодушного пожизненного диктатора" (BDFL) проекта и переключении на развитие форка web-браузера Ladybird, ранее развивавшегося в составе SerenityOS. По словам Андреаса последние два года он отстранился от разработки операционной системы и был сосредоточен только на развитии собственного браузерного движка и основанного на нём приложения Ladybird с реализацией web-браузера. Так как вокруг SerenityOS сформировалось крепкое сообщество, насчитывающее более тысячи участников и способное обходиться без него, Андреас решил целиком переключиться на развитие браузера Ladybird и продвижение его как самодостаточного и независимого от SerenityOS проекта.

Браузер Ladybird преодолел путь от простого HTML-просмотрщика, специфичного для SerenityOS, до кроссплатформенного продукта, использующего собственный браузерный движок. Фактически браузер перерос SerenityOS и разделил сообщество на две группы - разработчиков ОС и разработчиков кроссплатформенного браузера. Так как занимающиеся браузером и операционной системой разработчики со временем всё больше и больше отдалялись и теряли общие интересы, в конечном счёте было решено полностью разделить эти проекты. После разделения Андреас возглавит разработку браузера, а группа основных мэйнтейнеров получит управление над SerenityOS. После отделения разработчики браузера Ladybird прекратят поддержку ОС SerenityOS и сосредоточатся на разработке для платформ Linux и macOS. Разработчики же SerenityOS смогут вернуться к исходной модели разработки ради удовольствия, общения с единомышленниками и в качестве хобби. В отличие от SerenityOS в проекте Ladybird будут убраны ограничения, запрещавшие использование в проекте стороннего кода. Старый репозиторий Ladybird переведён в архивный режим. Браузер Ladybird использует собственные движок LibWeb, JavaScript-интерпретатор LibJS, библиотеку отрисовки текста и 2D-графики LibGfx, движок для регулярных выражений LibRegex, XML-парсер LibXML, интерпретатор промежуточного кода WebAssembly (LibWasm), библиотеку для работы с Unicode LibUnicode, библиотеку для преобразования текстовых кодировок LibTextCodec, парсер для разметки Markdown (LibMarkdown), библиотеки с криптографическими примитивами (LibCrypto, LibTLS), библиотеку для работы с архивами LibArchive, библиотеки для воспроизведения звука и видео (LibAudio, LibVideo) и библиотеку LibCore с общим набором полезных функций, таких как преобразование времени, ввода/вывод и обработка MIME-типов. Графический интерфейс оформлен в классическом стиле и поддерживает вкладки. Для построения интерфейса в macOS используется AppKit, в Android - родной для данной платформы API создания графического интерфейса, а на остальных платформах - Qt. Поддерживаются основные web-стандарты (браузер проходит тесты Acid3), HTTP/1.1 и HTTPS. Код написан на языке C++ и распространяется под лицензией BSD. Поддерживается работа в Linux, macOS, Android, Haiku и OpenIndiana. В Ladybird применяется многопроцессная архитектура, в которой занимающийся формированием интерфейса процесс отделён от процессов, обеспечивающих обработку web-контента, отправку запросов по сети, декодирование изображений и хранение Cookie. Связанные с декодированием изображений и сетевым взаимодействием обработчики выделены в отдельные процессы для усиления изоляции и защиты. Для каждой вкладки используется отдельный процесс обработки web-контента, изолированный от остальной системы.

| ||

|

Обсуждение (107 +16) |

Тип: К сведению |

| ||

| · | 03.06.2024 | Релиз среды рабочего стола MATE 1.28 с экспериментальной поддержкой Wayland (152 +23) |

|

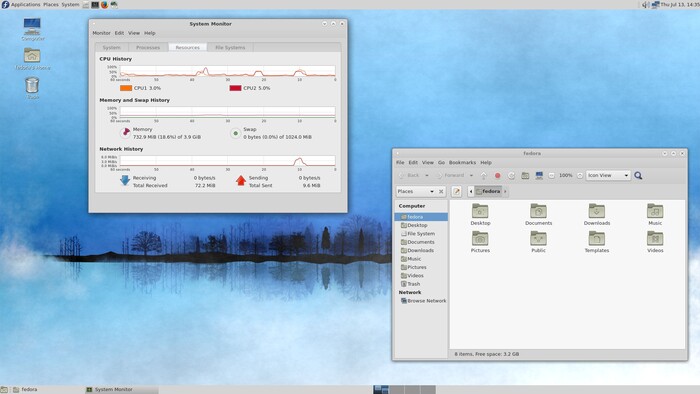

После почти трёх лет разработки официально объявлен релиз среды рабочего стола MATE 1.28, продолжающей развитие кодовой базы GNOME 2.32 с сохранением классической концепции формирования рабочего стола. В анонсе релиза указано 27 февраля, но объявление на сайте MATE проекта появилось всего несколько часов назад, а до этого новая ветка упоминалась только в виде тегов в Git-репозитории проекта, без явного объявления о релизе и без публикации общего перечня изменений. Пакеты с MATE 1.28 уже доступны в репозиториях таких дистрибутивов, как Fedora 40, Gentoo, Mageia, Manjaro, openSUSE Tumbleweed, Arch Linux, ALT Linux, Artix, OpenIndiana, GhostBSD, Parabola, Solus и Void Linux.

Наиболее важные изменения:

| ||

|

Обсуждение (152 +23) |

Тип: Программы |

| ||

| · | 02.06.2024 | Опубликован редактор документов LyX 2.4.0 (131 +23) |

|

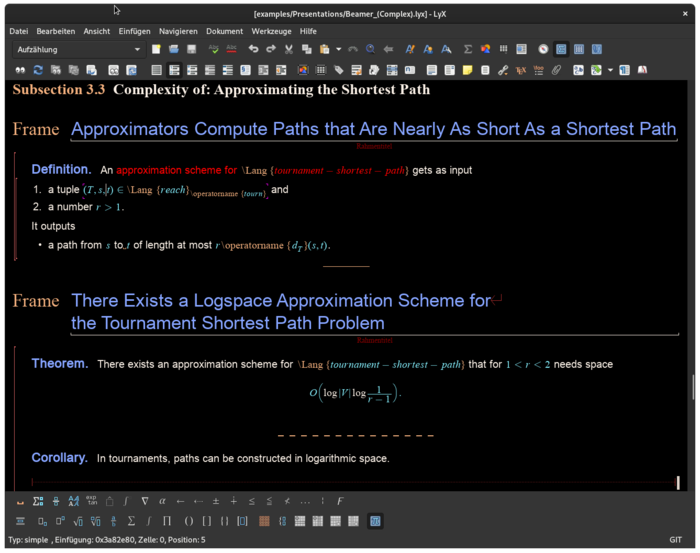

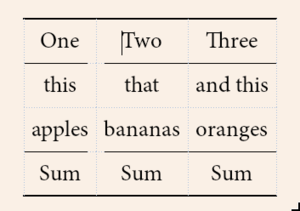

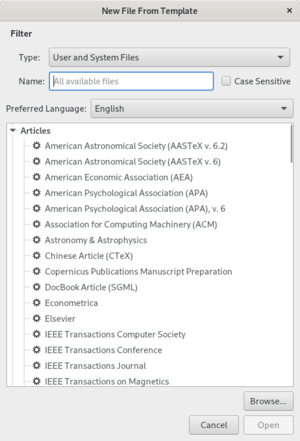

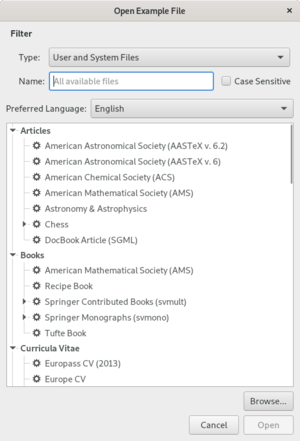

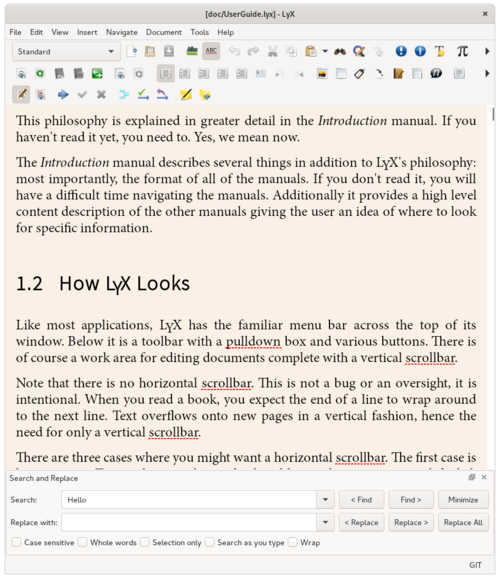

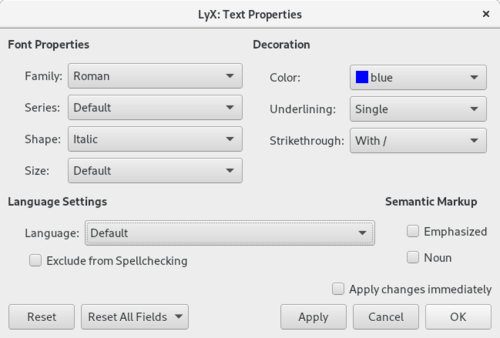

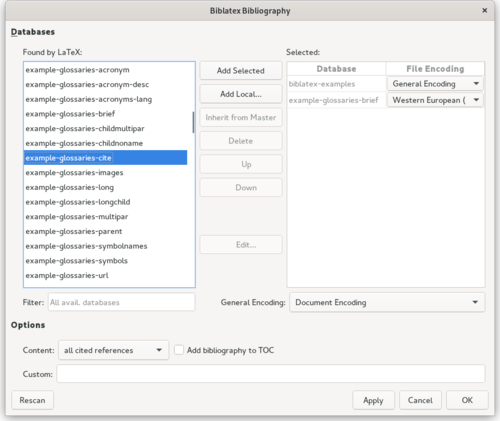

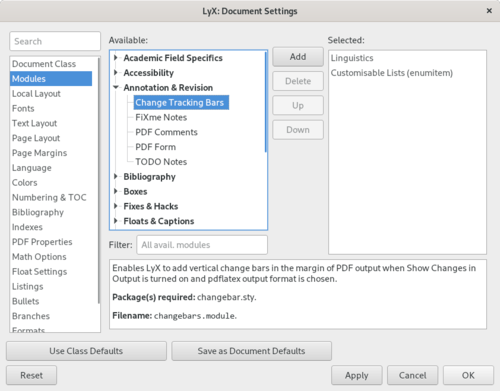

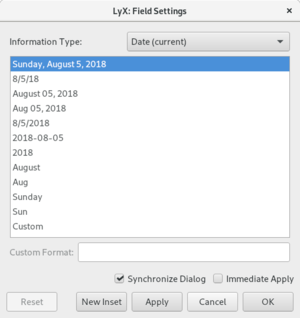

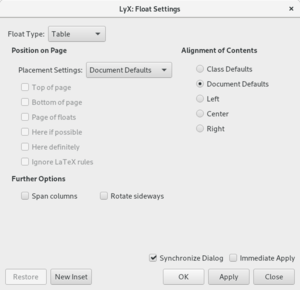

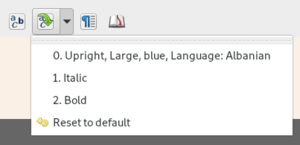

После шести лет разработки опубликован значительный выпуск визуального редактора научных документов LyX 2.4.0, позволяющего создавать тексты с использованием разметки TeX/LaTeX, при этом наглядно редактируя макет документа в WYSIWYM-представлении. Итоговый документ сохраняется в формате LaTeX, но текст может быть импортирован и экспортирован в такие форматы, как PDF, Postscript, DVI, ASCII, HTML, OpenDocument, RTF, ODF, DOC и ePub. Код проекта написан на языке C++ с использованием библиотеки Qt и распространяется под лицензией GPL. Бинарные сборки сформированы для Windows, macOS и различных дистрибутивов Linux.

Важные изменения

| ||

|

Обсуждение (131 +23) |

Тип: Программы |

| ||

| · | 01.06.2024 | Broadcom перевёл в архив репозиторий СУБД Greenplum. В Arenadata создали форк (42 +2) |

|

Компания Broadcom перевела в архив репозиторий с исходными кодами СУБД Greenplum на GitHub, а также репозитории связанных с данной СУБД утилит и проектов, тем самым прекратив совместную с сообществом разработку открытого продукта. Каких-либо комментариев от компании не поступало. Предполагается, что дальнейшая разработка Greenplum будет происходить в форме закрытого коммерческого проекта VMware Tanzu Greenplum.

СУБД Greenplum представляет собой распределённую редакцию открытой СУБД PostgreSQL, оптимизированную для выполнения аналитических запросов над большими массивами данных (Data Warehouse). Для параллельной обработки данных применяется массово-параллельная архитектура (MPP, massively parallel processing), обеспечивающая масштабируемость хранилища до петабайтных размеров за счёт разделения данных на сегменты и задействования для их хранения и обработки кластера из группы серверов. В качестве открытой альтернативы можно упомянуть СУБД Cloudberry, являющуюся форком Greenplum, переведённым на кодовую базу PostgreSQL 14 (Greenplum базируется на PostgreSQL 12) и предоставляющим расширенную функциональность, сохраняя при этом обратную совместимость с Greenplum. Greenplum активно применяется в процессах замещения продуктов ушедших с российского рынка компаний, а также лежит в основе аналитической СУБД Arenadata DB (ADB) от российской компании Аренадата. По заявлению компании Аренадата сворачивание публичной разработки Greenplum не окажет негативного влияния на развитие Arenadata DB, так как компания была готова в подобному развитию событий и приступила к сопровождению собственного форка, продолжающего развиваться под открытой лицензией Apache 2.0 (ранее разработчики из Аренадата передавали изменения в основной совместный проект и являлись одними из его активных участников).

| ||

| · | 01.06.2024 | Атака на провайдера, выведшая из строя 659 тысяч домашних маршрутизаторов (116 +20) |

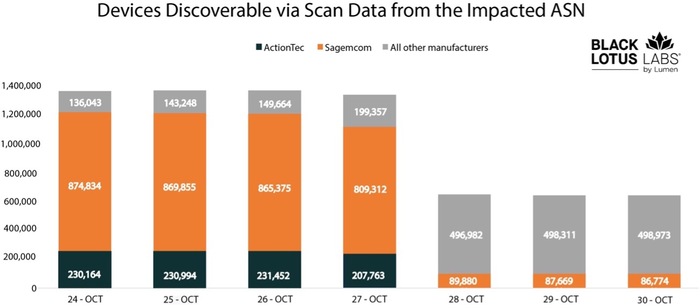

Группа Black Lotus Labs опубликовала результаты анализа вредоносного ПО, задействованного в инциденте, в результате которого в октябре прошлого года в течение 72 часов было выведено из строя более 600 тысяч домашних маршрутизаторов одного из крупных американских провайдеров (в отчёте провайдер не называется, но упомянутые события совпадают с инцидентом у компании Windstream). В результате атаки злоумышленников, которая получила кодовое имя Pumpkin Eclipse, прошивка поражённых вредоносным ПО устройств была повреждена и провайдер был вынужден заменить оборудование у почти половины своих клиентов - сканирование сети показало, что после случившегося на оборудование другого производителя было заменено 179 тысяч устройств ActionTec (T3200s и T3260s) и 480 тысяч устройств Sagemcom (F5380).

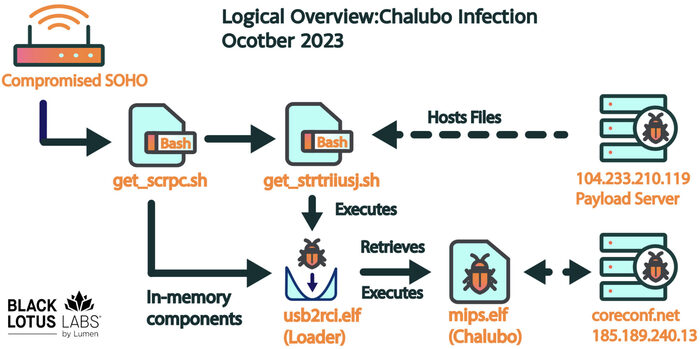

Атака была совершена с использованием типового вредоносного ПО Chalubo, известного с 2018 года, организующего централизованное управление ботнетом и применяемого для Linux-устройств на базе 32- и 64-разрядных архитектур ARM, x86, x86_64, MIPS, MIPSEL и PowerPC. Как именно устройства были скомпрометированы для установки вредоносного ПО информации нет, исследователи лишь предполагают, что доступ к устройствам мог быть получен в результате выставления провайдером ненадёжных учётных данных, использования типового пароля для входа в интерфейс администрирования или эксплуатации неизвестных уязвимостей. Вредоносное ПО Chalubo подразумевает три этапа внедрения. После эксплуатации уязвимости или использования скомпрометированных учётных данных на устройстве запускается bash-скрипт, который проверяет наличие в системе вредоносного исполняемого файла /usr/bin/usb2rci и при его отсутствии отключает блокировки пакетного фильтра, выполняя "iptables -P INPUT ACCEPT;iptables -P OUTPUT ACCEPT;", после чего загружает с подконтрольного злоумышленникам управляющего сервера (C&C) скрипт get_scrpc. Скрипт get_scrpc оценивает контрольную сумму md5 файла usb2rci и если она не совпадает с определённым значением загружает второй скрипт get_fwuueicj, который проверяет наличие файла /tmp/.adiisu и при отсутствии создаёт его и загружает основной исполняемый файл вредоносного ПО, собранный для CPU MIPS R3000, в каталог /tmp под именем "crrs", после чего запускает его. Запущенный файл собирает информацию о хосте, такую как сведения о MAC-адресе, идентификаторе устройства, версии ПО и локальных IP-адресах, и отправляет её на внешний хост, после чего проверяет доступность управляющих серверов и загружает основной компонент вредоносного ПО, который расшифровывается с использованием потокового шифра ChaCha20. Основной компонент может загружать и запускать с управляющего сервера произвольные Lua-скрипты, определяющие логику дальнейших действий, например, участие в совершении DDoS-атак.  Предполагается, что злоумышленники, имеющие доступ к серверам управления ботнетом, воспользовались имеющейся в Chalubo функцией загрузки и выполнения скриптов на языке Lua для перезаписи прошивки устройств и вывода оборудования из строя. Инцидент примечателен тем, что несмотря на распространённость вредоносного ПО Chalubo (в начале 2024 года было зафиксировано более 330 тысяч IP, обращающихся к известным серверам управления ботнетом), описываемые вредоносные действия ограничились только одним провайдером, что позволяет судить о том, что атака была целевой.

| ||

|

Обсуждение (116 +20) |

Тип: Проблемы безопасности |

| ||

| · | 31.05.2024 | Опубликована одиннадцатая платформа ALT (224 +40) |

|

После почти трёх лет разработки команда ALT Linux Team и компания Базальт СПО опубликовали "Одиннадцатую платформу ALT" (p11, кодовое имя "Salvia") - новую стабильную ветку репозиториев ALT, основанную на репозитории свободных программ Сизиф (Sisyphus). Платформа предназначена для разработки, тестирования, распространения, обновления и поддержки комплексных решений всех уровней - от встроенных устройств до серверов предприятий и датацентров. Репозиторий доступен для архитектур x86_64, ARM64 и i586. Позднее дополнительно будет предоставлена поддержка архитектуры e2k "Эльбрус". Кроме того, ведётся работа над обеспечением поддержки архитектур RISC-V и Loongarch.

Для оценки возможности новой платформы сформировано 22 экспериментальных стартовых набора ALT, предоставляющих live-сборки с пользовательскими окружениями на базе Cinnamon, Deepin, GNOME, IceWM, KDE5, LXDE, LXQt, MATE, GNUstep и Xfce. Продукты на базе 11 платформы, такие как Альт Сервер 11, Альт Рабочая станция 11 и Альт Образование 11, планируют начать выпускать в 4 квартале 2024 года. Стартовые сборки распространяются под лицензией GPL, а продукты серии "Альт" под лицензионным договором, который предоставляет возможность свободного использования только физическими лицами, а для юридических лиц допускает лишь тестирование (для использования требуется приобрести коммерческую лицензию или заключить лицензионный договор в письменной форме).

| ||

|

Обсуждение (224 +40) |

Тип: Программы |

| ||

| · | 31.05.2024 | Доступен Wayland 1.23 (204 +15) |

|

После более года разработки представлен стабильный релиз протокола, механизма межпроцессного взаимодействия и библиотек Wayland 1.23. Ветка 1.23 обратно совместима на уровне API и ABI с выпусками 1.x и содержит в основном исправления ошибок и незначительные обновления протокола. Наработки проекта распространяются под лицензией MIT. Эталонный композитный сервер Weston, предоставляющий код и рабочие примеры для использования Wayland в десктоп-окружениях и встраиваемых решениях, развивается в рамках отдельного цикла разработки.

Основные изменения в протоколе:

Связанные с Wayland события, произошедшие с момента публикации прошлого выпуска:

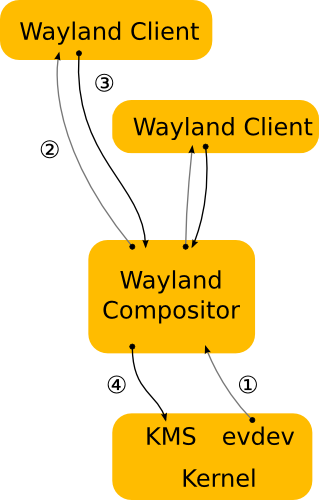

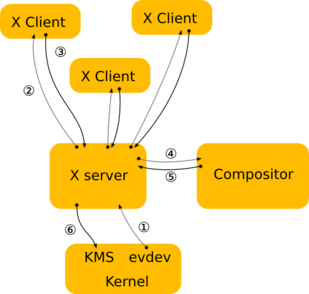

Напомним, что Wayland представляет собой протокол взаимодействия композитного сервера и работающих с ним приложений. Клиенты самостоятельно выполняют отрисовку своих окон в отдельном буфере, передавая информацию об обновлениях композитному серверу, который комбинирует содержимое буферов отдельных приложений для формирования итогового вывода с учётом возможных нюансов, таких как перекрытие окон и прозрачность. Иными словами, композитный сервер не предоставляет API для отрисовки отдельных элементов, а оперирует только с уже сформированными окнами, что позволяет избавиться от двойной буферизации при использовании высокоуровневых библиотек, таких как GTK и Qt, берущих на себя работу по компоновке содержимого окон. Wayland решает многие проблемы с безопасностью X11, так как в отличие от последнего изолирует ввод и вывод для каждого окна, не позволяет клиенту получить доступ к содержимому окон других клиентов, а также не допускает перехват связанных с другими окнами событий ввода. В настоящее время поддержка прямой работы c Wayland уже реализована для библиотек GTK, Qt, SDL (начиная с выпуска 2.0.2), Clutter и EFL (Enlightenment Foundation Library). Начиная с Qt 5.4 в состав включён модуль QtWayland с реализацией компонентов для работы Qt-приложений в окружении композитного сервера Weston, развиваемого проектом Wayland. Взаимодействие с аппаратным обеспечением в Wayland/Weston, например, проведение инициализации, переключение видеорежимов (drm modesetting) и управление памятью (GEM для i915 и TTM для radeon и nouveau) графических карт, может производиться напрямую через модуль, работающий на уровне ядра, что позволяет обойтись без привилегий суперпользователя. Композитный сервер Weston может работать не только с использованием DRM-модуля ядра Linux, но и поверх X11, другого композитного сервера Wayland, фреймбуфера и RDP. Кроме того, развиваются проекты по обеспечению работы поверх графического стека платформы Android. В рамках проекта Weston развивается одна из реализаций композитного сервера. В роли композитного сервера также может выступать любой другой продукт, поддерживающий протокол Wayland. Например, в настоящее время ведётся работа по обеспечению поддержки Wayland в KWin. В текущем виде Weston уже вышел за рамки набора примеров для тестирования протокола Wayland и может обрастать функциональностью через плагины и дополнения. Пользовательские оболочки и расширенные функций управления окнами предлагается реализовывать в форме внешних бэкендов к Weston. Для обеспечения выполнения обычных X11-приложений в окружении на базе Wayland используется DDX-компонент XWayland (Device-Dependent X), похожий по организации работы на Xwin и Xquartz для платформ Win32 и macOS.

| ||

|

Обсуждение (204 +15) |

Тип: Программы |

Интересно

| ||

| · | 30.05.2024 | Google анонсировал скорое прекращение поддержки второй версии манифеста в Chrome (56 –27) |

|

Компания Google наметила на 3 июня начало процесса по прекращению поддержки второй версии манифеста Chrome, определяющего возможности и ресурсы, доступные для дополнений, написанных с использованием API WebExtensions. Изначально, поддержку второй версии манифеста планировалось прекратить в январе 2023 года, но затем сроки несколько раз сдвигались. Начиная с 3 июня в ветках Chrome Beta, Dev и Canary при наличии установленных дополнений, использующих вторую версию манифеста, на странице управления дополнениями (chrome://extensions) начнёт показываться уведомление с информацией о скором прекращении поддержки данных дополнений. С дополнений на базе второй версии манифеста также будет снята метка "рекомендуемых".

В последующем начнётся постепенный процесс отключения дополнений, использующих вторую версию манифеста, а пользователям будут выводиться рекомендации по установке доступных в Chrome Web Store альтернатив, перешедших на третью версию манифеста. При этом в течение какого-то времени пользователю будет предоставлена возможность возвращения отключённых дополнений, но со временем данная функциональность будет убрана. Связанные с отключением поддержки второй версии манифеста изменения вначале будут применяться к тестовым веткам Chrome (Beta, Dev и Canary), но в последующие месяцы затронут и стабильные выпуски. Завершить уход от второй версии манифеста планируют до начала следующего года. Корпоративным пользователям будет дана возможность отсрочить прекращение поддержки второй версии манифеста до июня 2025 года. Отмечается, что Google в прошлом году устранил все основные проблемы, мешавшие переходу на третью версию манифеста, и учёл пожелания в его функциональности, например в API declarativeNetRequest увеличил допустимое число статических правил до 330 тысяч, а динамических до 30 тысяч. В настоящее время в каталоге Chrome Web Store около 85% дополнений уже поддерживают третью версию манифеста, включая самые популярные дополнения для фильтрации контента - AdBlock, Adblock Plus, uBlock Origin и AdGuard. Третья версия манифеста Chrome разработана в рамках инициативы по упрощению создания безопасных и высокопроизводительных дополнений, и усложнению возможности создания небезопасных и медленных дополнений. Основное недовольство третьей версией манифеста вызвано переводом в режим только для чтения API webRequest, позволявшего подключать собственные обработчики, имеющие полный доступ к сетевым запросам и способные на лету модифицировать трафик. Вместо API webRequest в третьей версии манифеста добавлен ограниченный по своим возможностям API declarativeNetRequest, предоставляющий доступ к встроенному движку для фильтрации, самостоятельно обрабатывающему правила блокировки, не разрешающему использовать собственные алгоритмы фильтрации. В новом манифесте также осуществлён переход к выполнению Service workers в форме фоновых процессов и задействована гранулированная модель запроса полномочий (дополнение не может активироваться сразу для всех страниц, а будет работать только в контексте активной вкладки). Изменена обработка Cross-origin запросов - на скрипты обработки контента распространены те же ограничения полномочий, что и для основной страницы, в которую эти скрипты внедряются (например, если страница не имеет доступа к API определению местоположения, то и скрипт дополнения также не получит этот доступ). Запрещено выполнение кода, загруженного с внешних серверов (когда дополнение подгружает и выполняет внешний код).

| ||

|

Обсуждение (56 –27) |

Тип: К сведению |

| ||

| · | 30.05.2024 | Проект XZ опубликовал результат аудита коммитов и первое обновление после выявления бэкдора (31 +33) |

|

Лассе Коллин (Lasse Collin), автор и сопровождающий проекта xz, недавно давший права второму сопровождающему Jia Tan, деятельность которого привела к внедрению бэкдора, опубликовал корректирующие выпуски пакета XZ Utils 5.2.13, 5.4.7 и 5.6.2, в которых удалены компоненты бэкдора и прочие подозрительные изменения, ранее принятые от Jia Tan.

Кроме того, опубликован отчёт о рецензировании Git-репозитория и изменений, добавленных с декабря 2022 года во время нахождения Jia Tan на посту сопровождающего. Изменения разобраны на уровне отдельных коммитов. Коммиты в репозитории не были заверены цифровой подписью, но следов подделки со стороны коммиттеров не выявлено. Всего из репозитория удалено 8 вредоносных коммитов. Из кодовой базы пока не удалён код CRC CLMUL, приводящий к ложным срабатываниям при проверке в MSAN (Memory sanitizer) и проблемам с OSS Fuzz. В дальнейшем данный код планируют переработать, но пока его решено не трогать, чтобы избежать регрессий в старых ветках. Подозрительных изменений в старых коммитах, добавленных до внесения изменений, связанных с продвижением бэкдора, не выявлено. Отдельно были проверены po-файлы локализации, метаданные в файлах tar и архивы с релизами и переводами. Из изменений также отмечается включение накопившихся исправлений ошибок и удаление поддержи механизма IFUNC, предоставляемого в Glibc для косвенного вызова функций, который был задействован для организации перехвата функций в бэкдоре. Отмечено, что использование IFUNC лишь усложняет код, а выигрыш в производительности от него несущественный. В качестве перестраховки из пакета c исходными текстами также удалены логотип XZ, PDF-версии man-страниц и два теста для архитектур x86 и SPARC, в которых в качестве входных данных обрабатывались объектные файлы. Из новшеств в декодировщик xzdec добавлена поддержка 4 версии ABI механизма изоляции приложений Landlock. В сборочные скрипты Autotools добавлена опция "--enable-doxygen", а в сценарии Cmake параметр ENABLE_DOXYGEN для генерации и установки документации на API liblzma, используя Doxygen. Уже сгенерированная документация удалена из пакета.

| ||

|

Обсуждение (31 +33) |

Тип: К сведению |

| ||

| Следующая страница (раньше) >> | ||